Maximale Sicherheit für Ihre sensibelsten Unternehmensdaten

Berechtigungskonzept DMS: Datenschutzkonform. Skalierbar. Sicher.

Das leistungsstarke Berechtigungskonzept für Ihr DMS. Schützen Sie Personalakten, Verträge und QM-Handbücher DSGVO-konform – mit einer Rollenverwaltung, die sich flexibel an Ihre Firmenstruktur anpasst.

Warum ein Berechtigungskonzept im DMS unverzichtbar ist

Ob Geschäftsführung, HR-Abteilung oder Betriebsrat: Sie alle arbeiten täglich mit hochsensiblen Informationen. Der Zugriff auf diese Daten muss extrem sicher sein – nicht nur zum Schutz von Insiderwissen, sondern auch um strenge gesetzliche Vorgaben wie die DSGVO oder NIS2 zu erfüllen.

Gleichzeitig darf die Rechteverwaltung Ihre IT nicht blockieren. Ein modernes Berechtigungssystem für Ihr DMS muss den perfekten Spagat meistern: Kompromisslos sicher vor unbefugtem Zugriff, aber kinderleicht einzurichten und zu pflegen.

Berechtigungen im DMS: Keine Schlupflöcher, keine Kompromisse

Was Sie nicht sehen dürfen, existiert für Sie in humbee schlicht nicht – nicht einmal in der Suche. Sehen Sie selbst, wie unser Berechtigungssystem gegenüber herkömmlichen DMS-Lösungen abschneidet.

Rollenverwaltung im DMS – Flexibel, wartungsarm, DSGVO-konform

DMS Berechtigungen für HR, Legal, IT und externe Partner

Höchste Diskretion für digitale Personalakten

In keiner anderen Abteilung sind die Anforderungen an den Datenschutz so hoch wie im Personalwesen. Gehaltsabrechnungen, Krankmeldungen oder Abmahnungen erfordern strikte Vertraulichkeit. Mit humbee bauen Sie ein Berechtigungskonzept auf, das exakt Ihre Organisationsstruktur widerspiegelt – bis ins kleinste Detail.

- Einfache Pflege: Wechselt ein HR-Mitarbeiter das Aufgabengebiet, wird lediglich seine Rolle in humbee angepasst. Alle Berechtigungen aktualisieren sich vollautomatisch.

- Granulare Differenzierung: Richten Sie die Zugriffe so ein, dass Sachbearbeiter A ausschließlich die Akten der gewerblichen Mitarbeiter bearbeitet, während Sachbearbeiter B exklusiven Zugriff auf die Personalangelegenheiten der leitenden Angestellten hat.

- Keine Flurgespräche: Für unberechtigte Kollegen existieren diese Dokumente im System schlichtweg nicht. Sie tauchen in keiner Suchergebnisliste auf.

Absolute Sicherheit für Verträge und Strategiepapiere

Geschäftskritische Informationen, NDAs, M&A-Dokumente oder sensible Gesellschafterbeschlüsse dürfen unter keinen Umständen in die falschen Hände geraten. Das humbee Berechtigungssystem garantiert, dass Ihr wertvolles Unternehmens-Know-how im engsten Kreis bleibt.

- Transparente Compliance: Durch die feine Steuerung von starken und schwachen Rechten stellen Sie sicher, dass in Konfliktfällen immer das restriktivere Sicherheitsrecht greift.

- Strikes “Need-to-Know”-Prinzip: Verträge und sensible Geschäftsobjekte sind standardmäßig nur für den jeweiligen Vertragsverantwortlichen, die Rechtsabteilung und die Geschäftsführung sichtbar.

- Schutz vor internen Leaks: Auch über Umwege (wie übergreifende Kanban-Boards oder Dashboards) können unautorisierte Personen niemals auf diese Vorgänge zugreifen.

Compliance und Schutz für kritische Infrastruktur (NIS2)

Verfahrensanweisungen, Notfallpläne für die IT-Infrastruktur oder Passworthistorien sind das Rückgrat Ihrer Unternehmenssicherheit. Besonders für Unternehmen, die zur kritischen Infrastruktur (KRITIS) gehören, ist der Schutz dieser Dokumente überlebenswichtig und gesetzlich vorgeschrieben.

- Lückenloser Audit-Trail: Muss sich ein Admin für Wartungszwecke selbst Rechte erteilen, wird dies zwingend und manipulationssicher im Auditprotokoll vermerkt. Das schützt Administratoren vor falschen Verdächtigungen und sichert die Compliance.

- Isolierte Arbeitsbereiche: Halten Sie sicherheitsrelevante QM-Handbücher oder IT-Dokumentationen vor dem Großteil der Belegschaft verborgen. Nur ein verifizierter, kleiner Expertenkreis erhält Zugriff.

- Keine “Allmacht” für Administratoren: Einzigartig an humbee: Selbst IT-Administratoren haben standardmäßig keinen Zugriff auf inhaltliche Vorgänge.

Sichere Zusammenarbeit über Unternehmensgrenzen hinweg

Oft müssen Vorgänge mit Personen außerhalb der regulären Linienorganisation geteilt werden – sei es der Steuerberater, ein externer Auditor, Rechtsbeistände oder der interne Betriebsrat. Statt sensible Dokumente unsicher per E-Mail zu versenden, holen Sie die Beteiligten direkt in den geschützten Raum von humbee.

- Betriebsrat-Konformität: Schaffen Sie für den Betriebsrat einen eigenen, abgeschotteten digitalen Raum, auf den selbst die Geschäftsleitung keinen Zugriff hat, um eine vertrauensvolle und gesetzeskonforme Arbeit zu gewährleisten.

- Gezielte Freigaben: Anwender können bestimmte Vorgänge für Externe freigeben, sofern das zentrale Berechtigungskonzept dies erlaubt. Es wird immer nur der spezifische Vorgang geteilt, niemals das gesamte Archiv.

- Zwingende Authentifizierung: Externe Gäste müssen sich vor dem Zugriff zwingend im System registrieren. So haben Sie jederzeit den Nachweis, wer, wann auf welche Daten zugegriffen hat.

Volle Kontrolle, aber keine “Allmacht” für Administratoren

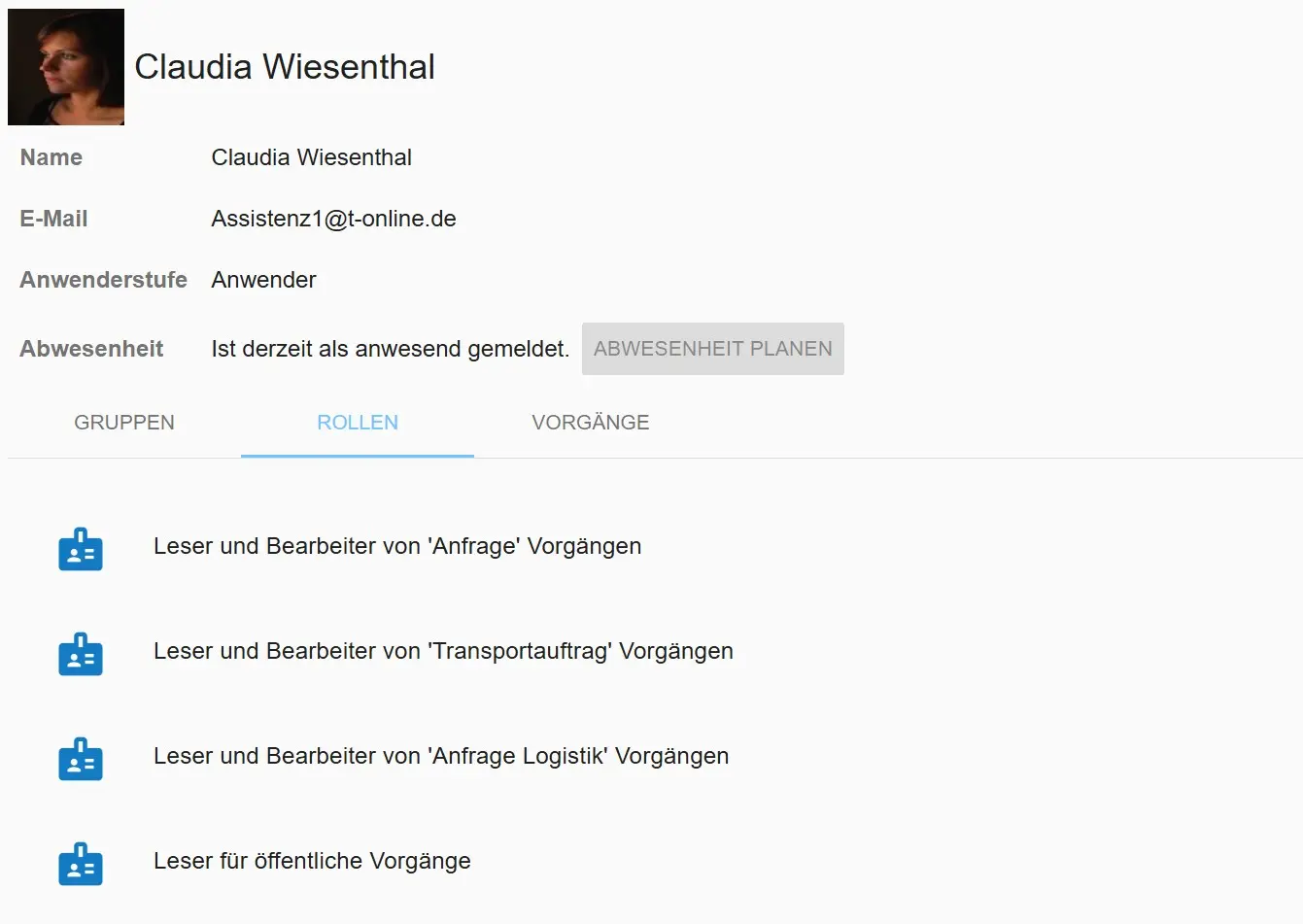

Um in großen Systemen den Überblick zu behalten, benötigen Administratoren mächtige Werkzeuge. In humbee prüfen Sie auf Knopfdruck, welche effektiven Rechte ein bestimmter Mitarbeiter hat – oder wer genau auf ein spezifisches Dokument zugreifen kann.

Der entscheidende Sicherheitsfaktor: Administratoren sind in humbee nicht allmächtig. Ein Admin hat standardmäßig keinen Einblick in inhaltliche Vorgänge. Erteilt er sich diese Rechte selbst, wird dies zwingend und unveränderbar in den Auditprotokollen vermerkt. Ein missbräuchlicher Datenzugriff ist somit jederzeit transparent nachweisbar – für maximale Compliance.